当访问 云服务器 出现异常,但是感觉没有设置错误,那么可以通过抓包来获取最原始网络交互数据,然后对这些数据进行分析,反馈给硅云。本文介绍了常用的抓包工具,并简要说明了抓包步骤。

抓包工具: CVM Linux云服务器 为 tcpdump、Windows服务器为 Wireshark,两款都是免费开源的工具。

举例:(LInux服务器)

tcpdump 用法:

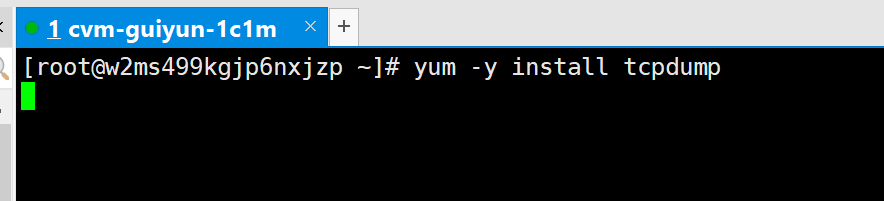

注:任何Linux发行版系统都支持tcpdump,安装命令 yum -y install tcpdump

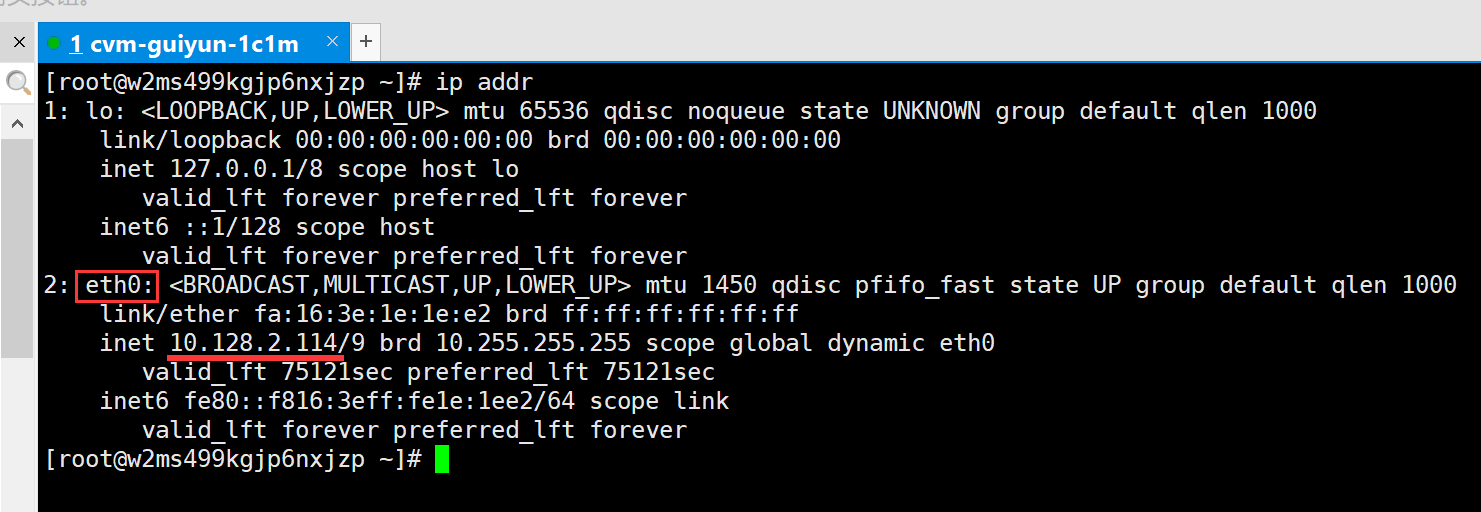

命令 ip addr 查看网卡的名称

tcpdump [ -AbdDefhHIJKlLnNOpqStuUvxX# ] [ -B buffer_size ]

[ -c count ]

[ -C file_size ] [ -G rotate_seconds ] [ -F file ]

[ -i interface ] [ -j tstamp_type ] [ -m module ] [ -M secret ]

[ --number ] [ -Q in|out|inout ]

[ -r file ] [ -V file ] [ -s snaplen ] [ -T type ] [ -w file ]

[ -W filecount ]

[ -E spi@ipaddr algo:secret,... ]

[ -y datalinktype ] [ -z postrotate-command ] [ -Z user ]

[ --time-stamp-precision=tstamp_precision ]

[ --immediate-mode ] [ --version ]

[ expression ]

-s 用于设置数据包抓取长度。如果 -s 为 0,则表示自动选择合适的长度来抓取数据包。

-w 用于将抓包结果导出到文件,而不是在控制台进行分析和打印输出。

-i 用于指定需要监听的接口(网卡)。

-vvv 用于输出详细的交互数据。

expression 是一个正则表达式,用于过滤报文。主要包含如下几类:

指定类型的关键字:包括 host(主机)、net(网络)和 port(端口)。

指定传输方向的关键字:包括 src(源)、dst(目标)、dst or src(源或目标)和 dst and src(源和目标)。

指定协议的关键字:包括 icmp、ip、arp、rarp、tcp、udp 等协议类型。

举几个简单的例子

1. 抓取 网卡eth0 的22端口,抓取长度为自动值,命令如下

tcpdump -s 0 -i eth0 port 22

2. 抓取指定发送到目的IP(8.8.8.8)和网卡(eth0)的ping数据,并在控制台输出详细的信息

tcpdump -s 0 -i eth0 -vvv dst 8.8.8.8 and icmp

3. 如果觉得直接使用控制台查看不方便,想要对数据进行保留分析,命令如下

tcpdump -i any -s 0 -w mydata.txt

举例:(Windows服务器)

在Windows系统中,第三方工具Wireshark 抓包是非常流行的,我们可以到 Wireshark官网下载工具

1. 安装并打开 Wireshark。

2. 选择 捕获 > 选项。

3. 在 WireShark 捕获接口 界面中,根据接口名称或对应的 IP 地址选择需要进行抓包的网卡,然后单击 开始。

3. 当抓取到足量数据包后,选择 捕获 > 停止。

4. 可选择 文件 > 保存,将抓包结果保存到指定文件。